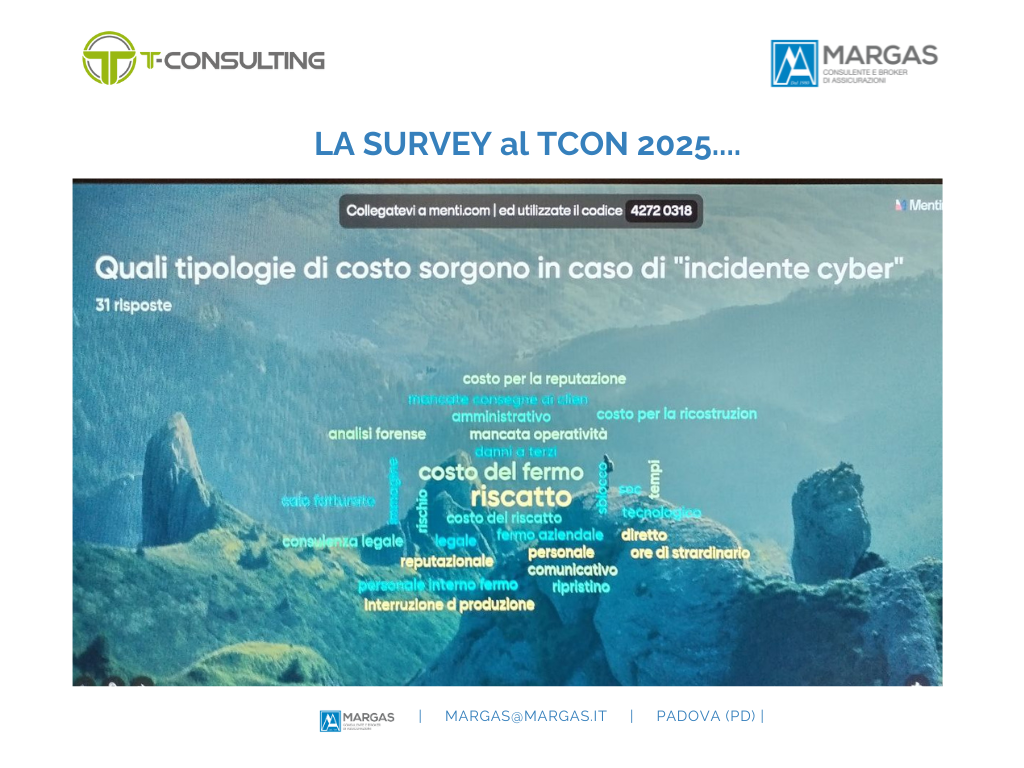

Chiedetevi: “In caso di incidente informatico, quali sono i costi che possono emergere da un attacco cyber, un guasto o un errore umano?” Confrontate le risposte con le garanzie assicurative che si possono rinvenire nelle polizze cyber presenti sul mercato italiano. Incidente informatico? Ecco i costi percepiti La partecipazione ad un convegno sulla gestione delle crisi aziendali informatiche, ha dato al nostro broker specializzato in assicurazioni per i rischi digitali, Cesare Burei, l’occasione di sottoporre ad un pubblico di imprenditori ed IT Manager un quesito a risposta libera: “Quali sono secondo voi i costi che possono emergere da un attacco cyber, un guasto o un errore umano che fermino in toto o in parte i sistemi informativi e dunque il business?” Le loro risposte, raccolte in diretta, sono comparabili con le principali garanzie assicurative riguardanti i costi e rinvenibili nelle polizze cyber proposte sul mercato italiano. Appare subito evidente che l’attenzione e dunque la preoccupazione preponderante nel pubblico sia il Ransomware, il malware che mette il lucchetto ai server criptando i dati e lancia la relativa richiesta di riscatto in cambio del quale ottenere la chiave di cifratura. La seconda voce di costo più menzionata in varie forme è il

In un mercato che possiamo definire in crescita, ma ancora giovane per numerosità di contratti stipulati e quindi per dati ed esperienza, ci si sta accorgendo che essere assicurabili non è scontato. Dopo le riflessioni sul contesto che determina le caratteristiche attuali delle polizze cyber (parte 1), passiamo ai prerequisiti minimi richiesti e su come il processo assicurativo possa stimolare la Governance del rischio nelle aziende meno strutturate. Parte 2 Rispettare requisiti minimi per mitigare il rischio cyber La pandemia ha cambiato le modalità con cui si svolge l’attività lavorativa di milioni di persone e sono cresciuti a dismisura gli accessi da remoto ai sistemi aziendali. Questo stato di cose, in aggiunta a quanto abbiamo illustrato nella prima puntata, preoccupa gli assicuratori e dovrebbe pre-occupare anche noi. Per questo al giorno d’oggi nella fase di analisi del rischio o di raccolta delle informazioni necessarie per ottenere una proposta assicurativa Cyber, è bene avere già messo in campo le seguenti misure minime: VPN (Virtual Private Network) ed MFA (Multifactor Autentication) backup con la regola del 231 e le prove programmate di consistenza e ripristino strumenti di rivelazione e analisi dei log XDR (extended detection and response) gestione/automazione cambio password criptazione file

Assicurazione Cyber aziendale. Riuscire ad assicurarsi e poi far funzionare il contratto assicurativo quando serve, non è scontato. Da Margas, broker assicurativo specializzato, alcune utili indicazioni su come muoversi e sul perché la governance del processo sia ciò che rende utile ed efficace la polizza cyber aziendale. Puntata 1 Evoluzione dell’assicurazione cyber e stato dell’arte La natura e il linguaggio dell’offerta di soluzioni assicurative contro il Cyber risk, sono cambiati negli ultimi dieci anni. La profonda e pervasiva digitalizzazione dei processi aziendali e della vita del cittadino-consumatore -lavoratore, la virtualizzazione crescente di sistemi e attività, le iniziative europee sul fronte della tutela dei dati e della regolamentazione della sicurezza del mondo informatico e delle telecomunicazioni e infine i problemi e costi da malfunzionamento, errore umano o pirateria, sono stati e sono determinanti per l’evoluzione dei testi, delle limitazioni, dei prerequisiti. Un buon testo dovrebbe oggi aver superato la tutela dell’hardware in favore della liquidazione dei costi emergenti per la risoluzione della crisi (personale ausiliario, specialisti e tecnici, periti, avvocati, comunicatori, servizi di monitoraggio bancario, straordinari dei dipendenti….) e in alcuni casi anche del pagamento del riscatto da ransomware (come vedremo sempre più limitato) della differenza tra Margine operativo (o in altri