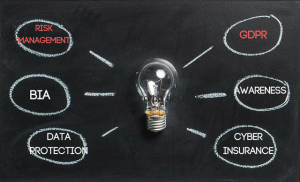

Che cos’è una BIA? Perché è funzionale alla gestione del Cyber Risk, al GDPR e ai fini assicurativi? Abbiamo provato a ragionarne con l’aiuto di Matteo Cecchini, consulente informatico delle PMI

Che cos’è una BIA? Perché è funzionale alla gestione del Cyber Risk, al GDPR e ai fini assicurativi? Abbiamo provato a ragionarne con l’aiuto di Matteo Cecchini, consulente informatico delle PMI

Effettuare una BIA per gestire Cyber Risk e compliance al GDPR

Da Broker Assicurativi e consulenti in Risk Management dobbiamo segnalare ai nostri clienti il Rischio Cyber e le sue interconnessioni con il Nuovo Regolamento Europeo per la Protezione dei Dati di prossima applicazione (GDPR, 25 maggio 2018).

Avendo da sempre a cuore la continuità operativa aziendale, è anche necessario evidenziare la stretta correlazione tra il mondo “analogico” con i suoi rischi tradizionali e il mondo digitale in continua evoluzione. Infatti, non importa da dove nasca il problema, se da un cryptolocker o da un fulmine: se mette in blocco i servizi ICT e l’accessibilità ai dati, bloccherà l’azienda.

Per questo motivo, proponendo il Progetto CyR, attività di consulenza che ha come output un corretto trasferimento assicurativo del rischio cyber, dobbiamo partire da una analisi dello stato dell’arte e la BIA può essere un valido strumento.

BIA o Business Impact Analysis – Cos’è?

Prima di capire come si traduce nella pratica l’attività di BIA da parte dei nostri partner ICT, vediamo come si definisce nell’ambito teorico.

Il nostro riferimento è la norma ISO 22317:2015 che contiene utili linee guida alle quali attenersi per comprendere ed eseguire una BIA.

“The BIA process analyzes the consequences of a disruptive incident on the organization. The outcome is a statement of justification of business continuity requirements. (…) Note: business continuity requirements has the same meaning as continuity and recovery priorities, objectives, and targets.”

Un’analisi di impatto aziendale (BIA) avrà quindi come risultato un report che, sulla base di uno studio dettagliato di dipartimenti, attività, dipendenze e infrastrutture, faccia capire come l’organizzazione eroghi/riceva prodotti e servizi critici e il costo di un’interruzione dell’attività nel tempo.

La BIA è progettata per chiarire le priorità, in particolare i recovery time objectives (RTOs) e i recovery point objectives (RPOs), alla base dello sviluppo di una strategia.

Gli obbiettivi generali della BIA

✓ Ottenere una comprensione approfondita dei processi di business per individuare i più critici

✓ Identificare l’impatto potenziale di un disastro, effettuando un’analisi quantitativa e qualitativa dei processi

✓ Individuare le priorità e i tempi di ripristino basandosi sulle dipendenze fra i sistemi o le risorse necessarie per lo svolgimento di processi critici di business.

Ove per risorse si intendono: le persone, le tecnologie, gli stabilimenti, gli impianti e le terze parti (fornitori).

Con la BIA si introducono quindi nella cultura aziendale prassi di analisi e prevenzione del rischio.

La BIA, più che una analisi del rischio informatico

E’ il board aziendale insieme ad alcune figure chiave – owner di processo delle aziende – che deve effettuare questa analisi.

Tuttavia, coinvolgere alcuni soggetti chiave esterni può essere utile, affinché possano continuare a lavorare perfettamente allineati per l’azienda: sia che forniscano soluzioni tecnologiche per l’ICT, sia che vi accompagnino nel processo di compliance al GDPR, che si fonda su efficaci misure di data protection, oppure vi debbano ben assicurare.

Nella pratica avremo dunque un tavolo di lavoro multidisciplinare di competenze esterne ed interne per avviare l’audit. Ecco quelli che, secondo Matteo Cecchini di T-Consulting, sono gli step chiave della BIA:

- un confronto con le persone preposte ai servizi informativi e gli “utilizzatori chiave” (analisi di Procedure e Documentazione, organigramma aziendale,…)

- l’analisi e mappatura dei dati (dove sono, come sono protetti, chi e come ha accesso)

- il rilevamento automatizzato e l’analisi degli elementi costitutivi l’ecosistema digitale (Infrastruttura IT comprensiva di apparati TLC, client fissi o mobili, intranet ed extranet, servizi esposti sul web, applicativi, autorizzazioni e accessi)

- individuazione del gap tecnologico e di processo rispetto a best practice e linee guida (ISO,…)

- definizione di impatto economico da interruzione di servizi/interruzione disponibilità dei dati (fermo fatturazione, produzione industriale e amministrativa, logistica, costi del personale interno o esterno, …)

A chi si rivolge la BIA

La BIA deve aumentare il livello di consapevolezza e decisionale del board aziendale. Supporta il responsabile dei sistemi informativi e della sicurezza informatica nell’ottenere budget adeguati per attività e soluzioni idonee a un efficiente e sicuro sistema digitale aziendale. Anche le decisioni dell’area Legal e Insurance ne trarranno beneficio.

Quali sono i vantaggi della BIA

Due sono i benefici immediati e concreti dei risultati di una BIA:

- coinvolgimento e sensibilizzazione del management

- individuare i punti “potenzialmente” critici e deboli del sistema informativo aziendale e della sua gestione o utilizzo nelle aree di business

- ricavare l’ordine di grandezza dell’impatto economico-finanziario di una interruzione totale/parziale di servizi e attività aziendali.

BIA, premessa per la gestione del rischio

Effettuata la BIA, a cascata riusciremo a pianificare e implementare una serie di attività utili alla gestione del rischio cyber correlato e del fatidico data breach prefigurato dal GDPR. Ecco una lista di azioni in ordine consequenziale a partire dalla restituzione della BIA al board. In evidenza quelle assicurative.

- Vulnerability & Penetration Test: mirato e dove serve, per evidenziare il rischio di intrusione dall’esterno

- Mappare i rischi di BI, Reputation e intrusione o uso malevolo dei sistemi dall’interno

- Cyber Security Plan

- Disaster Recovery Plan

- Business Continuity Plan

- L’adeguamento al GDPR, nuova Normativa di Protezione dei Dati Personali (Security by Design e by Default, data mapping, Accountability, …)

- Costruire un Insurance plan (individuare le priorità sugli eventi da assicurare)

- Ottimizzare le scelte di budget per ICT, Sicurezza, Assicurazioni (definizione priorità, tempo e investimenti da allocare)

- Trasferire il rischio residuo alle Assicurazioni (calibrando e personalizzando esclusioni, massimali, franchigie di polizze assicurative)

- Migliorare i processi aziendali nell’utilizzo dei sistemi informativi

- Migliorare l’ approvvigionamento di Applicativi in comparti diversi dall’ICT e la scelta fornitori (data protection by design negli acquisti, contrattualistica)

- Implementare azioni di verifica sui fornitori critici e in particolare sulla loro posizione assicurativa.

Progetto Cyr

A partire dalla BIA, effettuata col supporto di esperti ICT (ma anche di studi legali, esperti in gestione della reputazione e formazione del personale), il cliente di Margas è in grado di ottenere informazioni utili a conoscere il proprio stato di rischio e calibrare la copertura finanziaria che la polizza assicurativa deve garantire. A seguire, come abbiamo visto, si potranno effettuare altre attività molto importanti ai fini del Cyber Risk Management.

Scegli Margas per avviare un Progetto CyR su misura per la tua azienda. Con poche indicazioni su Settore di mercato, dipendenti, fatturato, sedi, parco Server e Client possiamo quotare una BIA ed un pre-audit di compliance al GDPR. Scopri tutto sulle polizze assicurative, i servizi e i business case di Margas